Internacional. Según Oswaldo Palacios, ejecutivo de cuentas senior en México y NOLA en Guardicore, compañía que hace parte de Akamai, las demandas de los ciberdelincuentes están creciendo proporcionalmente con el aumento en los ataques de ransomware, con un costo promedio por el rescate de la información de 84 mil dólares.

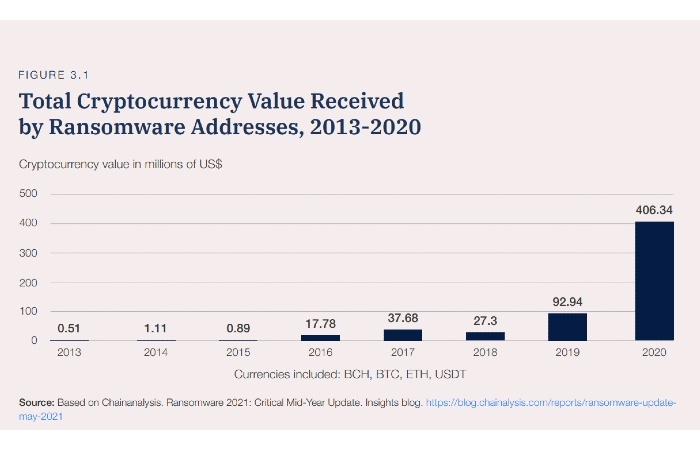

Lo más penoso de estos cobros, además del evidente detrimento fiscal y que implican liquidez para quienes delinquen, es que van de la mano con un desmesurado incremento de los ataques de este tipo. De acuerdo con el más reciente reporte del Foro Económico Mundial, WEF The Global Risk Report 2022, el ransomware aumentó un 435 % en 2020. Además, se cuadruplicó el valor de los criptoactivos recibidos como pagos para rescatar la información, teniendo en cuenta las direcciones de pago cripto que ya se han identificado que son usadas para estos propósitos.

Como se puede detallar a continuación, en la figura 3.1 del mencionado informe, el total en millones de dólares de valor de criptomonedas recibidas en 2020, en direcciones identificadas para pago de ransomware, llegó a los 406.34, lo que se traduce en un aumento del 437,21 % frente al 2019.

Aparte de estos datos, el documento apunta que el 85 % de la Comunidad Líder en Ciberseguridad del Foro Económico Mundial sostiene que el ransomware se está convirtiendo en una amenaza “que crece peligrosamente y representa una gran preocupación para la seguridad pública.” Asimismo, considera que las herramientas cibernéticas sofisticadas con las que contamos actualmente “también le permiten a los actores de amenazas cibernéticas atacar a sus objetivos seleccionados de manera más eficiente” de modo que no se deben conformar con objetivos basados en oportunidad, asunto que demuestra el alto potencial para realizar ataques orientados, los cuales pueden conducir a mayores daños financieros, pero también sociales y de reputación en el futuro.

¿Qué debes considerar en un ataque ransomware?

En ese sentido, Palacios afirma que existen varios parámetros para medir la afectación por ransomware, pero el más relevante corresponde a la pregunta de ¿cuánto dinero perdería por minuto, hora o día si mis sistemas informáticos dejan de funcionar? Teniendo en cuenta que los portales transaccionales y de facturación, entre otros, pueden considerarse aplicaciones críticas.

Otro parámetro a considerar es el tiempo que le llevaría a su compañía restaurar la operación de sus sistemas, o el costo de la implementación de un sistema de recuperación de desastres, que puede incluir sitios alternos, programas de capacitación del personal y sistemas de respaldos.

Destaca el caso del proveedor americano CompuCom, que confirmó (en marzo de 2021) que esperaba perder hasta 8 millones de dólares en ingresos por la suspensión temporal de ciertos servicios tras el ataque de ransomware DarkSide, en el que fue arremetida la compañía Colonial Pipeline. A esta cifra le sumó un gasto total anticipado de 20 millones de dólares para restaurar sus servicios y abordar otros problemas remanentes del ataque.

Para Palacios, a pesar de que los expertos recomiendan no pagar un rescate exigido por la ciberdelincuencia, algunas empresas pagan las tarifas de rescate en su totalidad, pero no reciben los medios para revertir el cifrado de sus datos, por lo que, en esos casos puntuales, las organizaciones gastan mucho tiempo y dinero para reconstruir lo que se perdió.

Posibles medidas para evitar pagar por ransomware

Palacios considera que, dado que el incidente de ransomware promedio dura 16.2 días, la creación de una estrategia de defensa que evite el movimiento lateral al principio de un ataque, puede ayudar a evitar la pérdida generalizada de datos, los altos costos y el tiempo de inactividad si ocurriera lo peor. Agrega que, algunos atacantes pueden exfiltrar materiales sensibles para venderlos o aprovecharlos.

Una vez descubierto un ataque de ransomware en un ambiente de TI, Palacios recomienda que los líderes de seguridad deben asegurarse de que no existan más activos infectados, lo cual se puede lograr con una herramienta de visibilidad a nivel de proceso de comunicación dentro de un servidor, de esta forma se neutralizará la activación del malware y se sabrá con exactitud dónde se encuentra. “Otro punto importante es que no se pueda propagar en la red, algo fundamental para que esto no suceda es contar con una herramienta de microsegmentación que permita aislar los activos críticos de la compañía”.

El experto considera que una estrategia para evitar nuevos ataques de ransomware es tener visibilidad y segmentación a nivel de proceso en los servidores o activos, dentro y fuera del centro de datos. “No podemos proteger lo que no podemos ver”. Así pues, plantea que la respuesta es crear una lista blanca de procesos de comunicaciones, para conocer cuando un activo infectado intente comunicarse con el servidor controlador y bloquear dicha petición. “Con esto se estará mitigando la amenaza de manera proactiva”.

Finalmente, Palacios indica que la planificación de una estrategia de mitigación y defensa contra ransomware debe comenzar mucho antes de que a una organización se vea afectada. Esto es posible mediante el uso de políticas de segmentación de red, que permiten a las organizaciones bloquear técnicas de propagación de ransomware comunes. Oswaldo concluye que utilizar microperímetros de confianza cero alrededor de aplicaciones críticas, copias de seguridad, servidores de archivos y bases de datos, sumado a crear políticas de segmentación que restrinjan el tráfico entre usuarios, aplicaciones y dispositivos, reducirá drásticamente la superficie de ataque.

Deje su comentario