Internacional. Hace unos días, Ankit Anubhav, Investigador Principal de NewSky Security, reveló en Twitter que las contraseñas de inicio de sesión para decenas de miles de DVR Dahua han sido almacenadas en caché y indexadas por el motor de búsqueda de IoT ZoomEye. Para empeorar las cosas, esta vulnerabilidad, CVE-2013-6117, se descubrió inicialmente en 2013 con un parche de firmware publicado posteriormente por la empresa para solucionarlo.

Internacional. Hace unos días, Ankit Anubhav, Investigador Principal de NewSky Security, reveló en Twitter que las contraseñas de inicio de sesión para decenas de miles de DVR Dahua han sido almacenadas en caché y indexadas por el motor de búsqueda de IoT ZoomEye. Para empeorar las cosas, esta vulnerabilidad, CVE-2013-6117, se descubrió inicialmente en 2013 con un parche de firmware publicado posteriormente por la empresa para solucionarlo.

A pesar de las numerosas advertencias de los expertos en ciberseguridad en los últimos años sobre la importancia de aplicar parches a los equipos de seguridad física IP contra vulnerabilidades conocidas, parece que ese mensaje aún no se ha consolidado en algunos rincones de la industria.

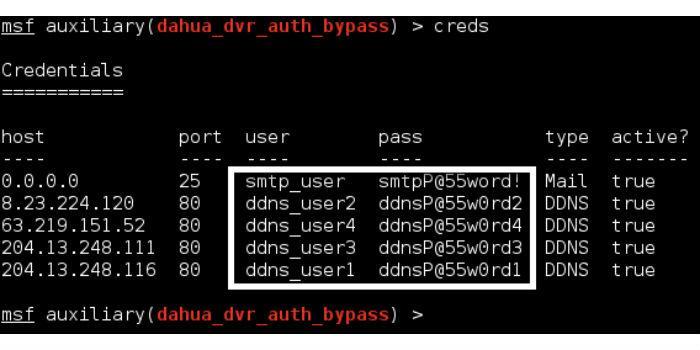

La semana pasada, Ankit Anubhav, Investigador Principal de NewSky Security, reveló en Twitter que las contraseñas de inicio de sesión para decenas de miles de DVR Dahua han sido almacenadas en caché y indexadas por el motor de búsqueda de IoT ZoomEye. Para empeorar las cosas, esta vulnerabilidad, CVE-2013-6117 , se descubrió inicialmente en 2013 con un parche de firmware publicado posteriormente por la empresa para solucionarlo.

A pesar de que detuvieron su investigación después de descubrir el alcance de la vulnerabilidad y no podían decir realmente cuántos ya habían sido comprometidos por los piratas informáticos, Scott Wu, cofundador y CEO de NewSky Security, que tiene una serie de clientes con sistemas de cámaras IP empresariales en los sectores de Smart Cities y Smart Buildings - dice que el impacto potencial para los propietarios de estos dispositivos es obvio y que muchos de ellos ya son "propiedad" de actores malintencionados o tienen un "riesgo crítico" de ser propiedad. De hecho, Wu dice que se sorprendería si no todos ya están comprometidos, teniendo en cuenta qué tan rápido se mueve la información en la economía subterránea de Internet.

"Es una vulnerabilidad del DVR, que responde a la consulta con las credenciales en texto plano", explica Wu. "ZoomEye, como motor de búsqueda IoT similar a Shodan, almacena e indexa los resultados de búsqueda, incluidas las credenciales desafortunadamente dadas a través de la vulnerabilidad".

Por su parte, Dahua emitió un comunicado a hace unos días pidiendo a los propietarios de los dispositivos afectados que los actualicen y cambien sus contraseñas. "Notamos que algunos medios informaron recientemente sobre CVE-2013-6117, que se resolvió en 2013. Recomendamos encarecidamente a los clientes que usan versiones de DVR antes de 2013 actualizar el dispositivo y cambiar la contraseña. El último firmware se puede descargar desde el sitio web de Dahua ", dice el comunicado.

Dahua también alentó a todas las personas que tengan preguntas relacionadas con la seguridad cibernética a ponerse en contacto con la empresa por correo electrónico en [email protected]

Deje su comentario